A kriptográfiai technikák áttekintése

Az internetes titkosítás és a tárolórendszerek, például a merevlemezek és az USB-meghajtók egyre gyakoribbá válnak, mert a vállalat meg akarta őrizni személyes adataikat. Annak elkerülése érdekében, hogy a hackerek hozzáférjenek és felhasználják adataikat, minden személyes információt kezelő társaságnak jelenlegi kriptográfiai technológiákat kell használnia. A kriptográfia az a technika, amely biztonságot nyújt az üzenetek kódolása révén, hogy azok olvashatatlanná váljanak.

A kriptográfia a következő különféle biztonsági alapelvekkel foglalkozik:

- Titoktartás - Megadja, hogy csak a feladó és a címzett, illetve a címzettek férjenek hozzá az üzenethez. A bizalmas adat elveszik, ha egy felhatalmazott személy hozzáférhet egy üzenethez.

- Hitelesítés - azonosítja a felhasználót vagy a számítógépes rendszert, hogy megbízható legyen.

- Integritás - Ellenőrzi, hogy az üzenet tartalma nem változhat-e az üzenet küldőtől a címzett felé történő továbbítása során.

- Nem tagadás - Megadja, hogy az üzenet feladójától nem tagadható meg, hogy vita esetén később elküldte azt.

Az öt legfontosabb kriptográfiai technika

Íme néhány nagyon egyszerű kód és a bonyolultabb modern titkosítási technológia, amelyet manapság az interneten használnak.

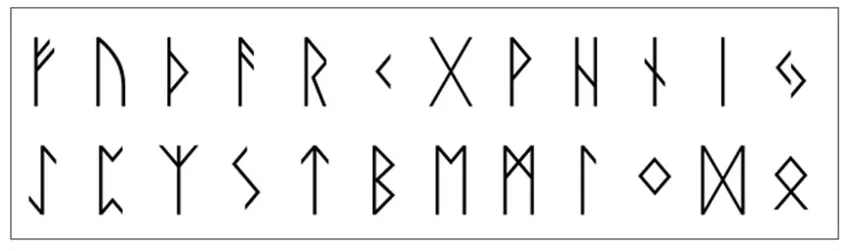

1) Egyszerű kódok

- Ez a kategória bármilyen módon írható üzenet egymás mellett, amelyet másoknak nehéz elolvasni. Ez magában foglalja a dolgok írását egy másik ábécében. Itt láthatjuk, hogy az izlandi rúnák és az IPA, valamint egy másik rést alfabettek építettek, mint például a sivatagi ábécé.

- Ebben felhasználhatjuk a nyelvet a kódoláshoz. Megvizsgáltuk a létrehozott nyelvek, például az eszperantó és az eszperantó nyelv létrehozását.

- Chester Naz és Judith Schiess Avila könyve a Code Talker egy könyv, amely elmagyarázza, hogy a Navajo nyelvet hogyan használták kódként a második világháborúban, és soha nem volt kitörve rendkívül intenzív körülményekhez.

- Ha Navajonak nem voltak szavai egy adott fogalomhoz, akkor a kódszólalók helyette egy kifejezést választottak. A Navajo „kolibri” szó például vadászrepülőgé vált, a „vas kalap” pedig Németország volt.

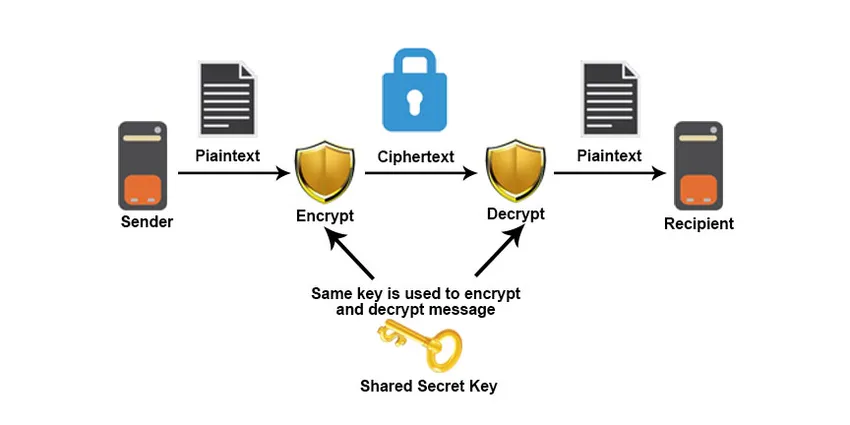

2) Szimmetrikus titkosítás

- A szimmetrikus titkosítás egy olyan típusú titkosítás, amelyet csak egy kulccsal (titkos kulcs) használnak az elektronikus adatok titkosításához és visszafejtéséhez. A helyettesítő rejtjelek szimmetrikus titkosítási technikák, de a modern szimmetrikus titkosítás sokkal bonyolultabb lehet.

- Az adatokat olyan módszerre konvertálják, amelyet senki sem érthet meg titkos kulcs nélkül, hogy szimmetrikus titkosítási algoritmusokkal dekódolja azt.

- A szimmetrikus titkosítás egy régi algoritmus, de gyorsabb és hatékonyabb, mint az aszimmetrikus titkosítás. A nagy teljesítmény és a szimmetrikus gyors sebessége miatt, összehasonlítva az aszimmetrikus titkosítással.

- Míg a szimmetrikus kulcs kriptográfia magában foglalja ugyanazon kulcs használatát a titkosításhoz és a dekódoláshoz. Míg az aszimmetrikus kulcs kriptográfia magában foglalja egy kulcs titkosításhoz és egy másik kulcs használatát a dekódoláshoz.

- A szimmetrikus titkosítás jellemző nagy mennyiségű információra, például az adatbázis-titkosításra, a tömeges titkosításra. Adatbázis esetén a titkos kulcsot csak az adatbázis titkosíthatja vagy dekódolhatja.

A szimmetrikus titkosítás működését az alábbi képen láthatjuk:

Kétféle szimmetrikus titkosítási algoritmus érhető el:

- Blokkoló algoritmus

- Patak algoritmus

A) Blokk algoritmus

A bitkészletet egy speciális titkos kulcs kódolja az elektronikus adatblokkokban. A rendszer a memóriában tárolja az adatokat, miközben várja a teljes blokkok beszerzését, amikor az adatok titkosítva vannak. Néhány fontos Block rejtjel-algoritmus a DES, a Triple DES, AES stb.

B) Stream Cipher algoritmus

Ebben a sima szöveges számokat vagy karaktereket kombinálják az álnév-védett rejtjelekkel. Néhány fontos adatfolyam-titkosítási algoritmus az RC4, A5, BLOWFISH stb. A szimmetrikus kulcs titkosításban a titkosítási kód feltörhető, ha valaki megtudja a szimmetrikus kulcsot. Ezt a problémát azonban le lehet küzdeni a Diffie-Hellman algoritmussal. A Diffie-Hellman kulcscsere- vagy megállapodás-algoritmusban a feladónak és a fogadónak megállapodnia kell egy szimmetrikus kulcsban e technika használatával. Ezt a kulcsot ezután titkosítási vagy visszafejtési célokra lehet használni.

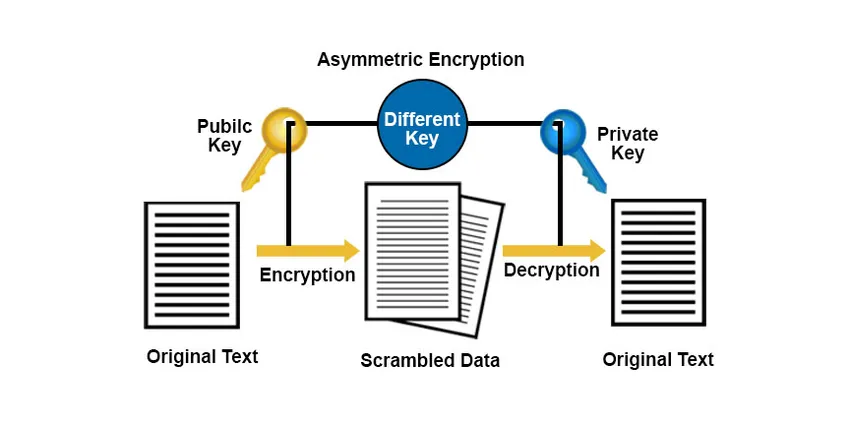

3) Aszimmetrikus titkosítás

- Az aszimmetrikus titkosítást nyilvános kulcsú titkosításnak is nevezik. Az aszimmetrikus kulcs titkosítás segít megoldani a szimmetrikus kulcs kriptográfia kulcscsere-problémáját. Az aszimmetrikus titkosításban két kulcsot használnak az egyszerű szöveg aszimmetrikus titkosításhoz való titkosításához. Az interneten vagy a nagy hálózaton keresztül cserélik a titkos kulcsokat. Fontos megjegyezni, hogy bárki, aki rendelkezik titkos kulccsal, visszafejteni tudja az üzenetet, így az aszimmetrikus titkosítás két megfelelő kulcsot használ a biztonság növelése érdekében.

- Azok számára, akik üzenetet szeretnének küldeni, szabadon elérhető nyilvános kulcsuk lesz, de a második privát kulcsot titokban tartják, hogy csak téged megérthessen. Egy nyilvános kulccsal titkosított üzenet dekódolható egy privát kulccsal. A privát kulccsal titkosított üzenetek nyilvános kulcsokkal is visszafejthetők.

Az aszimmetrikus titkosítás működését az alábbi képen láthatjuk:

4) Steganográfia

- A szteganográfia olyan technika, amely megkönnyíti egy üzenet felvételét, amelyet más üzenetekben titokban kell tartani. Korábban az emberek módszereket alkalmaztak az üzenetek elrejtésére, például láthatatlan tinta, percek variációk stb.

- A technológia korszakában azonban a szteganográfia olyan adatok elrejtésének technikája, amelyek lehetnek fájl, üzenet, kép stb. Más fájlokban, üzenetekben vagy képekben.

5) hashizálás

- A hashing a kriptográfiai technika, amely bármilyen formájú adatot egyedi karakterlánkká konvertál. Méretétől és típusától függetlenül, bármilyen adat hash-algoritmussal hasítható. Véletlen hosszúságú adatokat vesz át, és rögzített hash-értékre konvertálja azokat.

- A kivonatolás különbözik a többi titkosítási módszertől, mivel a kivonás során a titkosítást nem lehet megfordítani, azaz kulcsokkal nem lehet visszafejteni. Az MD5, SHA1, SHA 256 a széles körben használt hash algoritmusok.

Következtetés

Ebben a cikkben láttuk, hogy mi a kriptográfia és a különféle titkosítási technikák az adatok titkosításához és visszafejtéséhez. A kriptográfia az összes adatmezőben biztonságos és megakadályozza az adatok feltörését. Például a jelszavak biztosítása, a banki tranzakciók hitelesítése stb. Napjainkban különféle új kriptográfiai technikákat fejlesztenek ki és repednek fel, ezért fontos, hogy mindig tisztában legyenek a számítógépes fenyegetésekkel és tegyen óvintézkedéseket, hogy azok minél elkerülhetők legyenek.

Ajánlott cikkek

Ez egy útmutató a kriptográfiai technikákhoz. Itt a kriptográfia áttekintését, biztonsági elveit és technikáit tárgyaljuk. A további javasolt cikkeken keresztül további információkat is megtudhat -

- Kriptográfia vs titkosítás

- Mi a dekódolás?

- Mi a hálózati biztonság?

- Bevezetés a kriptográfiai eszközökbe

- A titkosító típusai

- Patak Cipher vs Blokk Cipher

- Cipher üzemmód blokkolása