Bevezetés a Network Mapperbe

A számítógépes bűncselekmények világában nagyon fontos ellenőrizni, hogy bármely szervezet rendszere rendkívül biztonságos-e az üzleti folyamatosság biztosítása érdekében. Érdekes lehet, hogy a rendszer biztonsági szintjének biztosítása érdekében a szervezet a sérülékenységek kiderítésére választ egy olyan szoftvert, amely beolvassa a beolvasást. A szoftver nagyon egyszerűvé tette a vállalkozások számára a biztonsági erősségük felmérését. Most felmerül a kérdés, hogy pontosan mi fut annak a szoftvernek a mögött, amely létrehoz egy olyan rendszert, amely átvizsgálja a másik rendszert, és megkapja a létező gyengeségek listáját. Az ilyen szkennelési alkalmazások többségénél az Nmap hátulról fut. Itt sok dolgot fedezünk fel a hálózati térképkészítővel kapcsolatban. Tehát kezdjük el.

Mi a Network Mapper?

Az Nmap definíció szerint hálózati sebezhetőségi szkenner, amely azonosítja a több porton futó összes szolgáltatást. Azt állítja, hogy a portok nyitva vannak-e, zárva-e vagy szűrve-e, a különféle vizsgálatoktól kapott válaszok alapján. A TCP-vizsgálat, az UDP-vizsgálat, a Stealth-vizsgálat néhány olyan szkennelési típus, amelyek az nmap használatával végrehajthatók. Először becsüli meg a hálózat sebességét, és a hálózati sebesség alapján elvégzi a rendszerre történő letapogatást. Vannak olyan alkalmazások, mint például az expose, amelyek az nmap mögött futnak.

Az Nmap a Kali Linux beépített eszközének tekinthető, amely előnyt kínál a biztonsági ellenőrzések elvégzéséhez. Az ICMP szkennelést használja a hálózat sebességének azonosítására, és a felhasználó által benyújtott szkennelési kérelem feldolgozásának sebessége alapján. Az összes elérhető portot az nmap segítségével szkennelheti, de a szokásos esetben az nmap csak az alapértelmezett portokat vizsgálja meg. Az Nmap valójában a szerver válaszát elemzi, hogy megtudja, milyen szolgáltatások és portok vannak nyitva. A beolvasási eredményt a biztonsági elemző előtt deklarálja, hogy ellenőrizhessék a dolgokat.

Együttműködés a Network Mapperrel

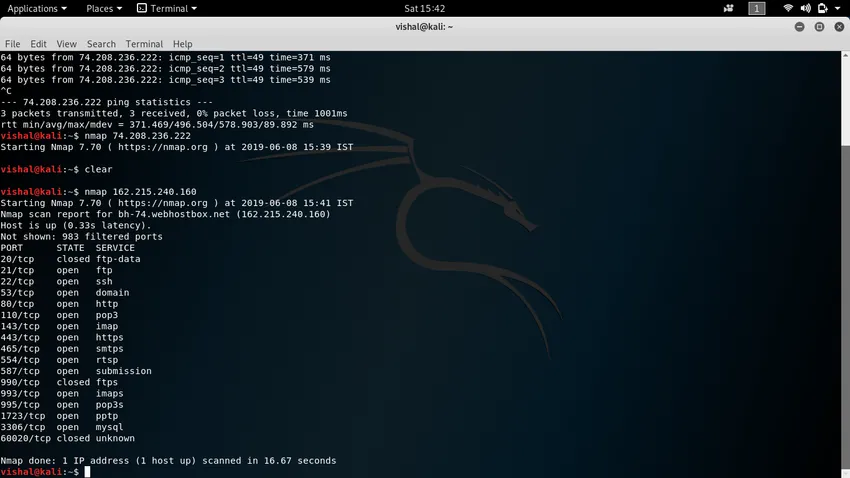

Ebben a szakaszban egy olyan példát fogunk fontolóra venni, amelyben tényleges vizsgálatot hajtunk végre egy aktív IP-n, hogy megértsük az adott rendszeren aktív összes szolgáltatást. Az IP egy élő szerverhez tartozik, amely különféle szolgáltatásokat futtat, hogy segítse a szerver felhasználóit a szerver előnyeinek kiaknázásában. Vannak olyan szolgáltatások, amelyeket állítólag az adott porton kell futtatni, tehát amikor az nmap az alapértelmezett portokat keresi, valójában ellenőrzi azokat a közös szolgáltatásokat, amelyek várhatóan lédúsabbak, mint mások.

A fenti képen látható, hogy számos szolgáltatás van a szerveren. Néhány port nyitva van, míg mások bezárva, de a normál vizsgálat alapján nincs szűrt port. Megmutatja, hogy a 21, 22, 53, 118 stb. Portok nyitva vannak, amelyek ftp, ssh, domain, pop3 futnak. A fenti képen elvégzett szkennelés az alapértelmezett szkennelés, mivel nem választottuk meg, hogy bármilyen szkennelési típus, például TCP, UDP, Stealth stb.

A Kali Linux terminálján végrehajtott parancsnak nmap kulcsszava van, amely az nmap szkennelés elindításához szolgál. Vannak további attribútumok, például az -sS, -sT, -sU, amelyek az nmap kulcsszóval együtt használhatók a célrendszer kívánt módon történő beolvasásához. Itt éppen az nmap 162.215.248.160 parancsot használtuk, és ennek eredményeként az nmap bemutatta az előttünk lévő összes portinformációt, amely bőségesen kijelenti, hogy mennyire könnyű az nmap segítségével dolgozni. Az utolsó átverésnél az a teljes idő, amelyre szükség volt a beolvasás elvégzéséhez. Az eredmény alapján a rendszer elemző meghatározhatja, hogy a rendszer sebezhető-e.

A Network Mapper előnyei

A hálózati térképező előnyei a következők:

1. Könnyen használható

Az Nmap a Kali Linux beépített eszköze, amelyet nagyon könnyű használni. Csak be kell adni a szkenneléshez szükséges cél IP-címét, és a teljes szolgáltatás beolvasásra kerül.

2. Alap több alkalmazáshoz

Számos más alkalmazás használja mögötte az nmap-et az összes szolgáltatás meghatározásához. A Nexpose például egy olyan alkalmazás, amelyet az nmap belsőleg használ bármely hálózat sebezhetőségének kiderítésére.

3. Különböző szkennelési típusok

A rendszergazda vagy bármely felhasználó igénye alapján az nmap különféle típusú vizsgálatokat végezhet a kívánt eredmény elérése érdekében. Például lehetőség van a lopakodó vizsgálat elvégzésére, amely biztosítja, hogy a célra történő letapogatás ne keltsen sok zajt a hálózatban a naplógeneráció meghívásához.

4. A hálózati sebezhetőség vizsgálata

Az nmap használata a portokban futó szolgáltatások és a portok állapotának megtalálásáról szól, de végül az információ áll elő, mivel a szkennelés eredménye felhasználható a rendszer sebezhetőségének meghatározására.

Karrier növekedés - Network Mapper

Bárki számára, aki karrierjét a biztonság területén szeretné folytatni, feltételezhető, hogy a Kali Linuxban elérhető összes beépített eszköz működési ötletével rendelkezik, amelyet kifejezetten a biztonsági tesztelés céljából elérhetővé tesznek. Ha a beépített eszközök működő ötlete van, az nmap az első helyen áll. Nagyon hasznos, ha a célról részleteket gyűjtünk, hogy ezek alapján meghatározzuk, hogy a támadás milyen típusú lesz a cél számára.

Következtetés

Az Nmap a Kali Linuxban elérhető beépített hálózati szkennelő eszköz, amelyet a biztonsági szakemberek kihasználnak a hálózat védelmére. Ez nagyon egyszerűen használható, és bárki, aki a hálózati sebezhetőség értékelésével foglalkozik, megtanulhatja ezt, hogy éles előnyt szerezzen karrierje során. Vannak más alkalmazások is, amelyek az nmap-et futtatják a hálózati szkennelés elvégzéséhez. Különböző szinteken lehet használni. Egy új felhasználó kezdőként használhatja, és általában feltárja az új dolgot, és a szakemberek szakértelmük alapján haladó szintre tudják használni.

Ajánlott cikkek

Ez egy útmutató a Network Mapperhez. Itt tárgyaljuk a Network Mapper kulcsfontosságú koncepcióját, működését, karrier-növekedését és előnyeit. A további javasolt cikkeken keresztül további információkat is megtudhat -

- Mi a Hadoop Cluster?

- Mi az AWS Lambda?

- Mi az API a Java-ban?

- Mi Kotlin?