Adatbiztonsági technikák

Ha az internet és az információs technológia egyszerűbbé tette életünket, ez számos biztonsági alapú fenyegetést is kiváltott. Ezért egyre fontosabbá vált a fontos adatok és egyéb információk megfelelő adatbiztonsági technikákkal és adatvédelemmel történő védelme. Az Ön első feladata azonban az a bizalmas adat azonosítása, amelyet védeni kíván a kiszivárgás ellen. Ezt az azonosítást csak akkor lehet elvégezni, ha gondosan elvégezték az ellenőrzést. Miután megértette az adatbiztonság jelentését, a következő feladat egy módszertani megértés megszerzése az Ön adatai közül melyik része sebezhető és határozott védelmet igényel.

A hackerek, az adathalászok és a gyógyszerészek manapság meglehetősen okosak lettek, és ezért okosabbnak kell lennie, mint ők, hogy érvénytelenítse a fennálló kockázati tényezőket. Az adatbiztonsági technikák átfogóan kiemelik az összes létfontosságú lépést, amelyeket meg kell tenni az információk biztonságának és sértetlenségének megőrzése érdekében. Fontos azonban emlékezni arra, hogy ebben a helyzetben nem minden lépés alkalmazható és releváns minden vállalat számára.

Kezdjük el az adatbiztonsági technikák és a magánélet 8 fontos példájával:

# 1. Adatbiztonsági technikák - Antivírus szoftver telepítése

Miután megértette az adatbiztonság jelentését, kezdjük el különféle vírusok és rosszindulatú programok fenyegetéseivel folytatni a számítógépes rendszer támadását. Ezért elengedhetetlenné válik, hogy minden számítógépes rendszer frissítse a rá telepített víruskereső szoftvert, és az egyik legjobb adatbiztonsági példát. A szoftver puszta telepítése nem oldja meg a célját, de legalább hetente rendszeresen frissítenie kell. Tudnia kell a szoftver konfigurálását. Ugyanakkor döntő jelentőségű az is, hogy megismerje a különféle vírusokat. Természetesen nem vágyott vendégek, akik különböző forrásokon keresztül áthatolnak a számítógépébe, például külső merevlemezeken, ideértve a fertőzött tollmeghajtókat, CD-ket vagy DVD-ket, nem védett webhelyek böngészésén, e-maileken és más fájlokon és dokumentumokon keresztül. Egyes vírusok könnyen felismerhetők és eltávolíthatók a víruskereső szoftver segítségével, míg mások rejtve vannak, és nehéz lesz megtalálni őket. A számítógépeket a vírusokon kívül a következőkre is befolyásolhatja:

- Trójai lovak

Ez egy görög kifejezés, amely ha behatol a számítógépébe, rosszindulatú kódokat hozhat, amelyek káros hatást gyakorolhatnak a fontos fájlokra és szoftverekre. A trójai lovak alapvetően megtámadják a rendszert, amikor valami ismeretlen és nem védett forrásból tölt le. Ezért a fájl letöltésének megkezdése előtt ellenőriznie kell a weboldal hitelességét.

- Worms

A biztonsági szakértők szerint a férgek még nagyobb veszélyt jelentenek, mint a vírus, és könnyen beléphetnek a rendszerébe. Általában csalásos e-mailek vagy hamis webhelyek révén támadnak meg a fájlokat és dokumentumokat. Gyorsabban terjednek és egyszerre megtámadják a tömeges rendszert.

# 2. A legfrissebb frissítések telepítése az adatvédelem technikáinak fenyegetéseihez

Egy tanulmány során kiderült, hogy a legtöbb Microsoft szoftver, mint például az operációs rendszer, mint például a Windows XP, nagyon érzékeny kódokkal rendelkezik. Valószínű, hogy ezekben a kódokban vannak olyan hibák, amelyeket időnként nehéz felismerni, de ez is az egyik legjobb adatbiztonsági példa. Ezek a hibák elsősorban a kódok nem megfelelő működését, a program zárolását és így tovább tartalmazzák. Hajlamosak gyengíteni azt a biztonságot, amelyet a hackerek könnyen kihasználnak. Képesek hozzáférni a védett fájlokhoz, és gyakran megsérthetik az adatokat különböző illegális módszerekkel.

Ugyanakkor nem az, hogy ezeket a kérdéseket nem lehet megoldani. A frissítéseket és a javításokat ingyenesen letöltheti. Ezeket szolgáltatáscsomagoknak is nevezzük. Tartsa szemmel a programfrissítéseket. Sokkal jobb, ha nem használja a Microsoft operációs rendszer vagy az MS Office régi verzióit, például 1998, 2001, 2003, XP, 0W`ord doc, Powerpoint, Excel, Outlook és így tovább.

# 3. Adatbiztonsági technikák - Ne használjon spyware és adware szoftvereket

Mint számítógéptulajdonos, nemcsak ébernek kell lennie a számítógépes rendszert behatoló vírusok és férgek fenyegetéseit illetően, hanem különféle egyéb veszélyekkel szemben is, amelyek ártalmasak és veszélyesek a bizalmas fájlokra és dokumentumokra. Jobb, ha egyedül böngészi vagy böngészi az internetet. Ügyeljen arra, hogy senki ne kémkedjen a böngészési szokásain, és érzékeny információkat gyűjtsön a számítógépről. De előtte tudnia kellett, hogy az adware.

- Adware

Az Adware általában egy kémprogram, melynek segítségével egy személy megismerheti, milyen weblapokat látogat meg az interneten. Lehet, hogy olyan pop-up hirdetésekkel találkozott, amelyek alapvetően egy másik ablakban jelennek meg az internet böngészése közben. Ha meg akar szabadulni az ilyen felesleges hirdetésektől, akkor a JavaScriptet és az ActiveX-vezérlőket egyes részeket immobilizálni kell. Van azonban néhány kivétel a hamis hirdetési programok számára. Ez nagymértékben függ a szoftver hitelességétől és a licencszerződésektől.

- spyware

Másrészről, a kémprogram olyan, mint nem kívánt hiba, amely önmagában megsérti a számítógépet. Alapvetően trójai fájók vagy illegális fájlok, amelyek automatikusan letöltésre kerülnek akkor is, ha nem akarja. Fűszerezi az információkat és a számítógépen végzett tevékenységeit, így a tudás nélkül rögzíti őket a merevlemezen. Ez valóban megkönnyíti a hackerek munkáját, mivel könnyen felismerik az Ön bizalmas információit, például a jelszavakat, a bank adatait, az ATM-kártya PIN-kódját és így tovább.

# 4. Adatbiztonsági technikák - Mindig válasszon a Szokatlan és trükkös jelszavakat

Sokszor el kellett olvasnia, hogy a hackerek képesek voltak feltörni egy e-mail fiókot vagy egy webhelyet, mert könnyen meg tudták tiltani a jelszót. A jelszó az egyik fontos eszköz, amely minden információt biztonságban tart. Javasoljuk, hogy válasszon egy olyan jelszót, amely karakterek szempontjából jó. Arra panaszkodhat, hogy a bonyolult jelszavak meglehetősen nehéz megjegyezni, és gyakran az emberek hajlamosak elfelejteni őket. De megjegyezheti valahol. A következő szükséges lépéseket biztosítani kell a jelszóval védett-

- Mindig írja le jelszavát egy biztonságos helyen, és ne a számítógép-monitor képernyőjén, ahol könnyen elérhető

- Amikor bejelentkezik a fiókjába (e-mail, Facebook vagy Twitter), a rendszergazda általában két lehetőséget kínál Önnek; Ne feledje, a Jelszó és nem. Soha ne válassza az első lehetőséget. Így bárki, aki számítógépet üzemeltet, megnézheti a jelszavát

- Ne adja ki jelszavát senkinek, még a legközelebbi barátjának vagy rokonának sem, akiben teljes mértékben bízol

- Fontos, hogy néhány hónapig változtassa meg a jelszavát. Soha ne tartson túl hosszú ideig egyetlen jelszót egyetlen fióknál sem

- Próbáljon meg fenntartani a különböző jelszavakat a különböző fiókokhoz. Például az e-mail azonosítójának jelszavának nem szabad egyeznie a Facebook-lal vagy fordítva. Tegyük fel, hogy e-mail címet kell küldenie e-mailben, akkor a jelszó soha nem lehet azonos

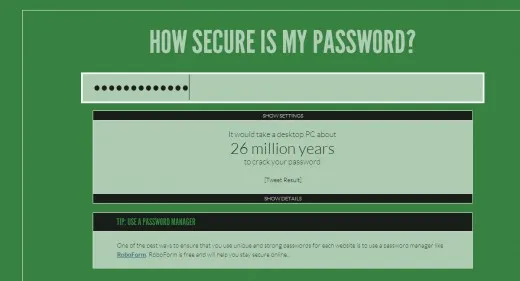

# 5. Adatbiztonsági technikák - Erős jelszó létrehozása

Az erős jelszó szerepel az adatbiztonsági példák listáján is, mert Ön már sokat tisztában van egy teljes hosszúságú és erős jelszó létrehozásának szükségességével, amely nem esik könnyen a hackerek radarába. A támadók általában olyan jelszó-törő eszközöket használnak, mint az intelligens találgatás, az automatizálás és a támadások szótára.

Az erős jelszó néhány alapvető tulajdonsága

- Bármely jelszó ideális hossza nem lehet kevesebb, mint nyolc karakter

- Mindig tartalmaznia kell egy nagybetűvel, kisbetűvel írott karaktert, speciális karaktereket, például (@, #, $), más néven szimbólumokat, és legalább egy számot egytől nulláig. Ideális, ha a szimbólumokat második vagy hatodik pozícióba helyezi

- Kérjük, tegye ezeket jelszóként; nevét, felhasználói azonosítóját, születési idejét, lakóhelyét, a szülők nevét, az iskola vagy az intézmény nevét, járműszámát, mobilszámát vagy bármely rendkívül egyszerű szót.

Ajánlott tanfolyamok

- Program a Windows 10 rendszeren

- Szoftvertesztelő csomag program

- Python programozási program

- Online tanúsítási képzés Djangóban

# 6. Adatbiztonsági technikák - Próbálja meg elkerülni az e-mailek veszélyét

Gyakran feltételezzük, hogy az e-mail ma az elektronikus kommunikáció egyik legfontosabb és leghatékonyabb eszköze. Teljesen helyes. Ugyanakkor az érme másik oldalát is meg kell nézni. Ha nem figyelmeztet és vigilést tart e-mail fiókjában, akkor sok bajba kerül. A számítógépes szakértők úgy vélik, hogy az e-mailek a legegyszerűbb és leggyorsabb módszer, amelyet a támadók valószínűleg alkalmaznak, hogy vírusokat küldjenek az irodai számítógépes rendszerek nagy részébe. Íme az e-mail biztonság és adatvédelem biztosításának lépései.

- Jelszóval védett e-mailek

Szinte minden e-mail azonosítót jelszó védi, és be kell jelentkeznie felhasználónév és jelszó beírásával. Senki sem használhatja az e-mail fiókját semmilyen célra, a jelszó ismerete nélkül.

- Mielőtt megnyomná a Küldés gombot, ellenőrizze mindent

Rendkívül egyszerű senkit küldeni, csak egy kattintással a Küldés gombra. Mindazonáltal nagyon óvatosnak kell lennie, mielőtt bárkinek e-mailt küldene. Gondoskodnunk kell arról, hogy a helyes és teljes e-mail címet adta meg. Mint a vállalat tulajdonosa, az Ön felelőssége, hogy megtanítsa alkalmazottainak a bizalmas információk védelmének folyamatát.

- Tartsa be az adatvédelmi nyilatkozatokat

A legtöbb nagyvállalat rendelkezik adatvédelmi nyilatkozattal, amely szerepel az e-mailekben. Leginkább az e-mail végén található, valószínűleg aláírási szöveg formájában. Nos, ha szakértőt kérdez, akkor minden bizonnyal azt mondaná, hogy ez egy nagyszerű eszköz a vagyonához.

- Ne kerüljön az adathalász támadás alá

Ezek a gyakori trükkök, amelyeket a hackerek vagy adathalászok az áldozatok csapdába ejtésére hamis vagy megtévesztő e-mail azonosítók segítségével érzékeny információk, például banki adatok és egyéb pénzügyi információk megismerése érdekében. Gyakran használják a neves és nagyvállalatok vállalati logóit és e-mail azonosítóit az áldozatok megcélzására. Az e-mail teljesen hitelesnek tűnik, de ez csak illegális levél. Hatalmas pénzdíjakkal és egyéb jutalmakkal próbálják csábítani az embereket. Kérjük, legyen nagyon óvatos, és ne válaszoljon ilyen e-mailekre. Azokat azonnal törölje.

- E-mail titkosítás használata

Ez egy újabb hatékony és hasznos módszer az e-mailek védelmére a hackerektől, különösen, ha az üzenet tartalma rendkívül bizalmas. Egy ilyen forgatókönyvben valójában bárkinek meglehetősen nehéz lesz dekódolni a tartalmat, mert nem titkosított formátumban van.

- Használjon spamszűrőket

A spam az a felesleges vagy nem kívánt e-mail, amely bekerül a beérkező levelek mappájába, és minden alkalommal, amikor meg kell tisztítania. A spamszűrők használatával azonban megszabadulhat az ilyen kéretlen e-mailektől, mivel ezek nem engedik meg őket, hogy eljussanak a postaládájába. Tudod, hogy a legtöbb spam hamis e-mailek, amelyeknek nincs jelentősége az Ön munkája szempontjából. Szándékosan elküldeni őket a vírussal, hogy megzavarják a számítógépes rendszert.

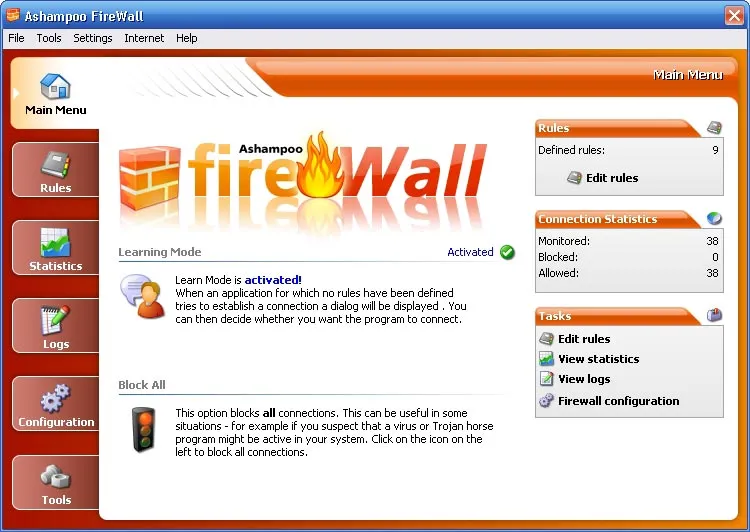

# 7. Adatbiztonsági technikák - A tűzfal telepítésének hasznossága

A tűzfal telepítése szintén az adatbiztonsági példák egyikébe tartozik, mert amikor az internetet használja, a létrejött kapcsolat mindkét oldalról származik. Az internethez való hozzáférés során azonban öntudatlanul találhat meg néhány jogosulatlan weboldalt. Ezért erős biztonsági eszközre van szüksége az ilyen példányok megelőzéséhez. Gyakorlatilag a tűzfal mindig egy olyan őr legfontosabb szerepét játszik, amely megvédi a rendszert a hamis webhelyek látogatása ellen. Figyelemmel kíséri az összes portot, és figyelmezteti Önt, amint belép a webhely nem védett területére.

A fontos tűzfalat hardver vagy adatbiztonsági technikai szoftver formájában telepítheti. A telepítési folyamatról beszélve, a szoftver tűzfalakat mindig könnyebb telepíteni. Ezek azonban csak egyetlen számítógépes rendszerben használhatók. Másrészt a hardver tűzfalak alapvetően a számítógépes rendszerek teljes hálózatát védik. Bármelyik internetkapcsolatot is használhatja; Fontos, hogy telepítsen egy tűzfalat, akár a személyes rendszerére, akár az irodára.

# 8. Adatbiztonsági technikák - Az összes fontos fájl és dokumentum zárolása

Az adatbiztonsági példákban a fájlok és dokumentumok zárolása szintén hasznos példa az adatbiztonsági technikákra, mivel az elektronikus adatokhoz bárhol a világon hozzáférhet, tehát ha nem akarja, hogy minden dokumentumához mindenki hozzáférhessen, akkor zárja be és védje meg adatait, bárhol is legyen. Nem szabad elfelejtenie azt a helyet, ahol az adatokat megóvta. Emellett rendkívül fontos a szerverek védelme is.

Adatbiztonsági technikák következtetése

A számítógépes rendszerben tárolt adatok és egyéb létfontosságú információk meglehetősen érzékenyek és bizalmasak mind az Ön, mind a vállalat számára. A kiber fenyegető veszélyekkel szemben a robusztus és megerősített biztonsági adatok és a magánélet biztosítása rendkívül fontos szerepet játszik. A lépések végrehajtása mellett az internet használata közben mindig ébernek és figyelmesnek kell maradnia.

Ajánlott cikkek

Ez egy informatikai útmutató, amely számos biztonsági alapú fenyegetést váltott ki. Íme 8 alapvető módszer a teljes adatbiztonsági technikák és a magánélet biztosításához. Ez az adatbiztonsági technikákkal kapcsolatos következő külső link.

- 32 fontos kiberbiztonsági eszköz, Önnek tisztában kell lennie

- A leghatékonyabb Android biztonsági alkalmazások (legújabb)

- Fontos lépés a Python programozásának sikeréhez (trükkök)

- Átfogó útmutató az Android és a nyílt forráskódú biztonsághoz (OS)

- Információk a PROPER funkcióról Excelben