Bevezetés az aszimmetrikus titkosításba

A mai digitális világban az adatbiztonság az ülésterem témája, és a kiberbiztonsági felülvizsgálat minden testület ülésének napirendje. Ez csak jelzi az adatbiztonság fontosságát. Az e-kereskedelem elfogadása és az új technológiák megvalósítása a pénz, termékek és szabadalmakkal kapcsolatos kritikus adatokat tárja fel a számítógépes világban. A titkosítás megfelelő védelmet nyújt az érintettek közötti adatcserében azáltal, hogy kódolja az adatokat a küldő oldalról, és dekódolja az adatokat a fogadó oldalon annak biztosítása érdekében, hogy az adatok ne kerüljenek egymásba, és az adatokat csak a megfelelő személyek használják fel. Ebben a cikkben tanulmányozzuk a különféle titkosítási módszereket, különös tekintettel az aszimmetrikus titkosításra és annak előnyeire.

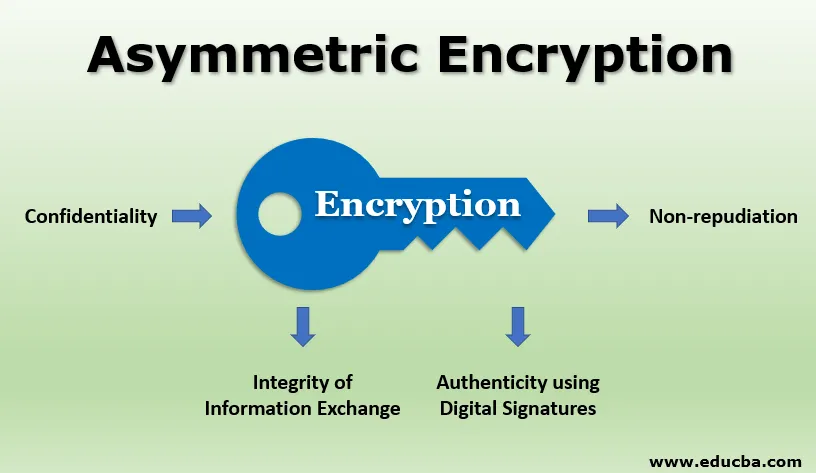

Mi az aszimmetrikus titkosítás?

A titkosítás az az eljárás, amellyel az adatokat titkosítási formátumba konvertálják kulcs segítségével. A titkosított adatok biztonságosan megoszthatók másokkal. Nehéz lesz megtörni a titkosítási formátumot, ha az alkalmazott algoritmus / kulcs erős és megfelelően megvalósítva. A vevő a kulcs használatával az adatokat az eredeti formátumba megfejti, amelyet korábban használt a titkosításhoz.

A fenti módszert szimmetrikus titkosításban követjük, ahol a rejtjelezett adatokat és a kulcsot elküldjük a vevőnek a visszafejtés utáni fogyasztásra. Ebben a módban a nagy kihívás a sok résztvevő menedzselhetősége és a cserekulcs biztonságos kezelhetősége.

Az aszimmetrikus titkosítás ezekkel a kihívásokkal robusztus módon kezeli a kulcsokat: egy nyilvános és egy privát kulcsot. Amíg az adatokat a küldő végén titkosítja a vevő nyilvános kulcsa, és a cserélt adatokat a vevő a privát kulcsával dekódolja. Bár a nyilvános kulcsot mindenki számára elérhetővé teszik, az adat visszafejtéséhez elengedhetetlen privát kulcsot a tulajdonos megőrzi.

Különbség a szimmetrikus és az aszimmetrikus titkosítás között

| Szimmetrikus | Aszimmetrikus |

| Egy kulcsot használ a titkosításhoz és a dekódoláshoz. | Két kulcsot használ, az egyik a titkosításhoz, a másik a dekódoláshoz. |

| Titkosított adatok és kulcsok cseréje történik. | Csak a titkosított adatok cseréje és a nyilvános kulcs bárki számára elérhető. |

| gyorsabb | Lassú |

| Nem kezelhető, ha egyik résztvevő sem emelkedik magasabbra. | A műveletek korszerűsíthetők pár nyilvános és magánkulccsal. |

| Kockázat a kulcs cseréjével a hálózati csatornán. | A privát kulcsot nem cserélik. |

Hogyan működik az aszimmetrikus titkosítás?

A nyilvános kulcsot és a magánkulcsokat véletlenszerűen generáljuk párokban, algoritmus segítségével, és a kulcsok matematikai kapcsolatban vannak egymással. A kulcs hosszabbnak kell lennie (128 bit, 256 bit), hogy erősebbé váljon, és lehetetlenné tegye a kulcs törését, még ha más párosított kulcs is ismert. A lehetséges kulcsok száma a kulcs hosszával arányosan növekszik, és így a repedés is keményebbé válik.

Az adatok titkosítva vannak a kulcsok egyikével, és a másikkal visszafejtésre kerülnek. Az aszimmetrikus titkosításban használt algoritmus a következő:

| Név | Leírás |

| Diffie-Hellman kulcsmegállapodás | Megosztási kulcs az információ bizalmas cseréjéhez |

| RSA (Rivest Shamir Adleman) | Titkosítás és digitális aláírás |

| ECC (elliptikus görbe kriptográfia) | A funkciók hasonlóak az RSA-hoz, és kiszolgálják a cellás eszközöket. |

| El Gamel | A digitális aláírások és kulcsok cseréje ezen a logikán keresztül történik. |

| DSA (Digital Signature Algorithm) | Csak digitális aláíráshoz használják. |

forgatókönyvek

Elemezzük egy hipotetikus forgatókönyvet, hogy megértsük, hogyan működik az aszimmetrikus titkosítás.

A különféle régiókból származó értékesítési ügynököknek biztonságos módon, a hónap végén, biztonságos módon kell elküldeniük az értékesítési adatokat a központi irodának.

A székhely minden ügynök számára generál privát / nyilvános kulcsokat, és közli a nyilvános kulcsot az ügynökökkel. Az ügynök a nyilvános kulcsot használja az értékesítési adatok titkosításához, és elküldi azt a HO-nak. A HO az ügynök privát kulcsával fogja megfejteni, és az adatokat az eredeti formában kapja meg. A teljes információcsere biztonságos módon zajlott, és még akkor is, ha szivárog egy nyilvános kulcs, a titoktartás nem veszik el, mert az egyetlen privát kulcsot megfejtették, és biztonságosan HO-ban fekszik.

Egy másik forgatókönyv a bank https oldalán, ahol fizetés folyik. Az ügyfél megkapja a nyilvános kulcsot a bank weboldaláról, és jelszavakat és egyéb bizalmas adatokat küld a Banknak, miután egy nyilvános kulcsmal titkosította azokat, és a Bank az adatokat az ügyfél magánkulccsal megfejtette.

Az aszimmetrikus titkosítás alkalmazásai

Az alábbiakban bemutatjuk az aszimmetrikus titkosítás különböző alkalmazásait:

1. Titoktartás

Az aszimmetrikus titkosítás leggyakoribb alkalmazása a titoktartás. Ezt úgy érjük el, hogy a kritikus információkat elküldjük a vevő nyilvános kulcsával való titkosítással, és a vevő a saját magánkulcsával dekódolja.

2. Hitelesség digitális aláírásokkal

A feladó személyes kulcsát digitális aláírásként csatolja az üzenethez, és cseréli a vevővel. A fogadó a feladó nyilvános kulcsát használja, és ellenőrzi, hogy a küldött magánkulcs a feladóhoz tartozik-e, ezáltal ellenőrizve a feladó hitelességét.

3. Az információcsere integritása

A kicserélendő adatok egyirányú hashja a feladó privát kulcsával hozható létre és titkosítva. Titkosított kivonat és adatcsere történik a vevővel. A feladó nyilvános kulcsának felhasználásával a fogadó dekódolja a kivonatot, és újból létrehozza a kivonatot. A két hash közötti különbség azt jelzi, hogy az aláírás és az integritás elvesztése után a tartalom megváltozik. Az ilyen integritás-ellenőrzést a digitális készpénz- és bitcoin-tranzakciók során követik.

4. Nem tagadás

A digitális aláírás titkosító eszköz helyett a dokumentum vagy információ tulajdonosának, aki másokkal kicseréli, nem tagadhatja meg a tartalmat, és az interneten végrehajtott tranzakciót az eredeti dokumentum készítője sem tagadhatja meg.

Az aszimmetrikus titkosítás előnyei

Az aszimmetrikus titkosítás platformot biztosít az információ biztonságos cseréjéhez anélkül, hogy meg kellene osztania a magánkulcsokat. A titkosítás által kínált egyedülálló funkciók a megtagadás, a digitális aláírással történő hitelesítés és az integritás.

Ez a módszer kiküszöböli a szimmetrikus titkosítás hiányosságát is (a titkosításhoz / dekódoláshoz használt titkos kulcs cseréjének szükségességét) azáltal, hogy egyedül a kulcsot nyilvános kulcs / magánkulcs segítségével aszimmetrikus módon cseréli, és továbbra is nagy mennyiségű adatot cserél szimmetrikus móddal.

Következtetés

Az aszimmetrikus titkosítás biztonságos platformot nyújt az érzékeny információk cseréjéhez, és elősegíti az e-kereskedelem növekedésének felgyorsítását és új dimenzió hozzáadását a digitális kezdeményezésekhez.

Ajánlott cikkek

Ez egy útmutató az aszimmetrikus titkosításhoz. Itt tárgyaljuk, mi az aszimmetrikus titkosítás, hogyan működik, az alkalmazások és az aszimmetrikus titkosítás előnyei. A következő cikkeket is megnézheti további információkért -

- Különböző típusú titkosítási algoritmusok

- Kriptográfia vs titkosítás | A 6 legfontosabb különbség

- A kriptográfiai technikák áttekintése

- Titkosítási folyamat

- A titkosító típusai